- Thread Author

- #1

Министерство финансов США ввело санкции против российской женщины за участие в отмывании виртуальной валюты для элиты страны и групп киберпреступников, включая группу вымогателей Ryuk.

По данным министерства, Екатерина Жданова способствовала крупным трансграничным транзакциям, чтобы помочь российским физическим лицам получить доступ к западным финансовым рынкам и обойти международные санкции.

"Жданова использует организации, которые не контролируют борьбу с отмыванием денег / финансированием терроризма (AML / CFT), такие как российская криптовалютная биржа Garantex Europe OU (Garantex), назначенная OFAC", - заявило министерство финансов на прошлой неделе.

"Жданова использует множество методов перевода ценностей для перевода средств на международном уровне. Это включает в себя использование наличных денег и использование связей с другими международными партнерами и организациями, занимающимися отмыванием денег".

Стоит отметить, что Garantex ранее подвергалась санкциям со стороны США в апреле 2022 года, что совпало с закрытием торговой площадки Dark web, известной как Hydra.

Жданову также обвинили в предоставлении услуг лицам, связанным с российской группой Ryuk ransomware, отмывании более 2,3 миллионов долларов предполагаемых платежей жертвам от имени филиала Ryuk ransomware в 2021 году.

Программа-вымогатель Ryuk, предшественница Conti, впервые появилась в сфере угроз в 2018 году и поставила под угрозу правительства, научные круги, медицинские, производственные и технологические организации по всему миру.

Ранее в феврале этого года 30-летний гражданин России по имени Денис Михайлович Дубников признал себя виновным в США по обвинению в отмывании денег и за попытку скрыть источник средств, полученных в связи с атаками программы-вымогателя Ryuk. Дубников был впоследствии приговорен в апреле 2023 года.

Почти 100 из этих атак были приписаны зарождающимся группам, таким как LostTrust и RansomedVC. Некоторые из других новых абитуриентов наблюдается в последние месяцы, включают Темные Ангелы, рыцарь, средства сообщения, и добрый день.

"Рекордные уровни атак программ-вымогателей частично являются результатом появления новых участников угрозы, включая RansomedVC", - заявила NCC Group в конце прошлого месяца.

"RansomedVC работает как "тестировщики на проникновение ". Однако его подход к вымогательству также включает утверждение о том, что о любых уязвимостях, обнаруженных в сети их целей, будет сообщаться в соответствии с Общими европейскими правилами защиты данных (GDPR).

Приток новых групп демонстрирует эволюцию ландшафта программ-вымогателей, даже несмотря на то, что более устоявшиеся угроз продолжают адаптировать и совершенствовать свои тактики и приемы, чтобы обойти контроль безопасности.

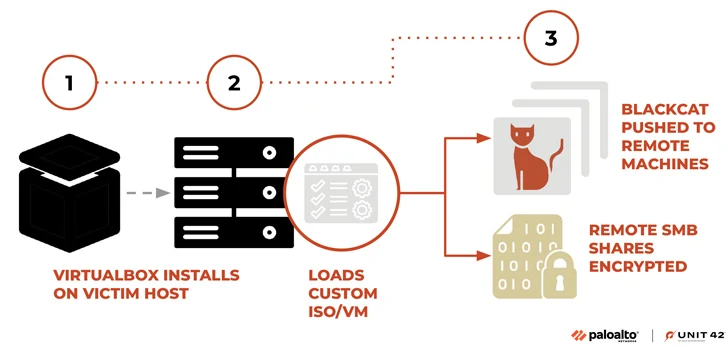

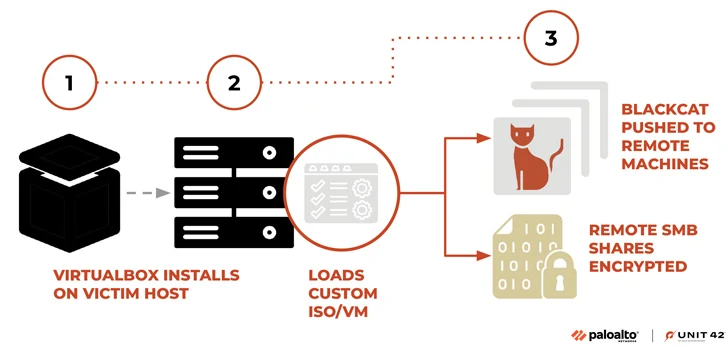

В прошлом месяце подразделение Palo Alto Networks 42 сообщило о добавлении BlackCat в свой арсенал утилиты под кодовым названием Munchkin для распространения полезной нагрузки программы-вымогателя на удаленные компьютеры и общие ресурсы в сети организации-жертвы.

"Этот инструмент предоставлял операционную систему (OS) на базе Linux под управлением Sphynx", - сказали исследователи подразделения 42. "Операторы угроз могут использовать эту утилиту для запуска BlackCat на удаленных компьютерах или для ее развертывания для шифрования блоков сообщений удаленного сервера (SMB) / общих файловых ресурсов Интернета (CIF)".

О диверсификации программ–вымогателей свидетельствует тот факт, что хактивистские коллективы, такие как GhostSec, которая является частью Пяти семейств, вступили в борьбу, выпустив специальный блокиратор под названием GhostLocker для получения финансовой выгоды.

"Даже если GhostLocker не будет успешным на рынке [программ-вымогателей как услуги], кажется очевидным, что это поворотный момент в качестве модели", - сказал SOCRadar. "Тот факт, что она относительно недорогая, работает с очень низким процентом и доступна практически каждому, может увеличить количество атак программ-вымогателей до серьезных уровней".

Компания по кибербезопасности Uptycs в своем собственном анализе GhostSec и GhostLocker охарактеризовала этот шаг как "неожиданный отход от их прошлой деятельности и заявленной повестки дня", учитывая историю коллектива, нацеленного на израильские организации в поддержку Палестины.

Всплеск атак программ-вымогателей также побудил альянс из 50 стран, получивший название International Counter Ransomware Initiative, пообещать никогда не выплачивать требования о выкупе в попытке отбить охоту у финансово мотивированных субъектов и банд программ-вымогателей наживаться на таких схемах.

"Для защиты от программ-вымогателей крайне важно принять комплексную стратегию защиты", - сказал Uptycs. "Эта стратегия должна включать в себя устойчивые системы резервного копирования, эффективное программное обеспечение для обеспечения безопасности, обучение пользователей и план упреждающего реагирования на инциденты".

По данным министерства, Екатерина Жданова способствовала крупным трансграничным транзакциям, чтобы помочь российским физическим лицам получить доступ к западным финансовым рынкам и обойти международные санкции.

"Жданова использует организации, которые не контролируют борьбу с отмыванием денег / финансированием терроризма (AML / CFT), такие как российская криптовалютная биржа Garantex Europe OU (Garantex), назначенная OFAC", - заявило министерство финансов на прошлой неделе.

"Жданова использует множество методов перевода ценностей для перевода средств на международном уровне. Это включает в себя использование наличных денег и использование связей с другими международными партнерами и организациями, занимающимися отмыванием денег".

Стоит отметить, что Garantex ранее подвергалась санкциям со стороны США в апреле 2022 года, что совпало с закрытием торговой площадки Dark web, известной как Hydra.

Жданову также обвинили в предоставлении услуг лицам, связанным с российской группой Ryuk ransomware, отмывании более 2,3 миллионов долларов предполагаемых платежей жертвам от имени филиала Ryuk ransomware в 2021 году.

Программа-вымогатель Ryuk, предшественница Conti, впервые появилась в сфере угроз в 2018 году и поставила под угрозу правительства, научные круги, медицинские, производственные и технологические организации по всему миру.

Ранее в феврале этого года 30-летний гражданин России по имени Денис Михайлович Дубников признал себя виновным в США по обвинению в отмывании денег и за попытку скрыть источник средств, полученных в связи с атаками программы-вымогателя Ryuk. Дубников был впоследствии приговорен в апреле 2023 года.

Программы-вымогатели продолжают развиваться

За сентябрь 2023 года было зарегистрировано рекордных 514 жертв программ-вымогателей, что на 153% больше по сравнению с аналогичным периодом прошлого года, по сравнению с 502 в июле и 390 в августе.Почти 100 из этих атак были приписаны зарождающимся группам, таким как LostTrust и RansomedVC. Некоторые из других новых абитуриентов наблюдается в последние месяцы, включают Темные Ангелы, рыцарь, средства сообщения, и добрый день.

"Рекордные уровни атак программ-вымогателей частично являются результатом появления новых участников угрозы, включая RansomedVC", - заявила NCC Group в конце прошлого месяца.

"RansomedVC работает как "тестировщики на проникновение ". Однако его подход к вымогательству также включает утверждение о том, что о любых уязвимостях, обнаруженных в сети их целей, будет сообщаться в соответствии с Общими европейскими правилами защиты данных (GDPR).

Приток новых групп демонстрирует эволюцию ландшафта программ-вымогателей, даже несмотря на то, что более устоявшиеся угроз продолжают адаптировать и совершенствовать свои тактики и приемы, чтобы обойти контроль безопасности.

В прошлом месяце подразделение Palo Alto Networks 42 сообщило о добавлении BlackCat в свой арсенал утилиты под кодовым названием Munchkin для распространения полезной нагрузки программы-вымогателя на удаленные компьютеры и общие ресурсы в сети организации-жертвы.

"Этот инструмент предоставлял операционную систему (OS) на базе Linux под управлением Sphynx", - сказали исследователи подразделения 42. "Операторы угроз могут использовать эту утилиту для запуска BlackCat на удаленных компьютерах или для ее развертывания для шифрования блоков сообщений удаленного сервера (SMB) / общих файловых ресурсов Интернета (CIF)".

О диверсификации программ–вымогателей свидетельствует тот факт, что хактивистские коллективы, такие как GhostSec, которая является частью Пяти семейств, вступили в борьбу, выпустив специальный блокиратор под названием GhostLocker для получения финансовой выгоды.

"Даже если GhostLocker не будет успешным на рынке [программ-вымогателей как услуги], кажется очевидным, что это поворотный момент в качестве модели", - сказал SOCRadar. "Тот факт, что она относительно недорогая, работает с очень низким процентом и доступна практически каждому, может увеличить количество атак программ-вымогателей до серьезных уровней".

Компания по кибербезопасности Uptycs в своем собственном анализе GhostSec и GhostLocker охарактеризовала этот шаг как "неожиданный отход от их прошлой деятельности и заявленной повестки дня", учитывая историю коллектива, нацеленного на израильские организации в поддержку Палестины.

Всплеск атак программ-вымогателей также побудил альянс из 50 стран, получивший название International Counter Ransomware Initiative, пообещать никогда не выплачивать требования о выкупе в попытке отбить охоту у финансово мотивированных субъектов и банд программ-вымогателей наживаться на таких схемах.

"Для защиты от программ-вымогателей крайне важно принять комплексную стратегию защиты", - сказал Uptycs. "Эта стратегия должна включать в себя устойчивые системы резервного копирования, эффективное программное обеспечение для обеспечения безопасности, обучение пользователей и план упреждающего реагирования на инциденты".